Stellen Sie sich vor: Ihr Vertriebsmitarbeiter teilt gerade vertrauliche Kundendaten über WhatsApp mit einem Kollegen. Ihre Buchhalterin lädt Lohnabrechnungen in ihre private Dropbox hoch, um von zu Hause arbeiten zu können. Und Ihr Projektleiter nutzt ein kostenloses Online-Tool, um sensible Unternehmensdaten zu verwalten. Das Erschreckende daran? Sie wissen nichts davon. Willkommen in der Welt der Shadow IT – einer versteckten Gefahr, die in 73 % aller Unternehmen unbemerkt ihr Unwesen treibt.

Inhalt

Seit der Corona-Pandemie und dem Boom des Home-Office nutzen Mitarbeiter zunehmend private Apps und Cloud-Dienste für geschäftliche Zwecke. Was harmlos beginnt, kann schnell zu einem ernsten Sicherheitsrisiko für Ihr Unternehmen werden. In diesem Artikel erfahren Sie, wie Sie Schatten IT (engl. Shadow IT) erkennen, bewerten und erfolgreich kontrollieren können.

Was passiert unbemerkt in Ihrem Unternehmen?

Viele Unternehmer glauben, sie hätten ihre IT im Griff. Doch neben der offiziellen IT-Infrastruktur entsteht häufig ein Schatten-Netzwerk aus privaten Tools und Diensten.

Typische Szenarien: Ein Mitarbeiter lädt Dateien in seine private Dropbox, die Marketingabteilung nutzt ein kostenloses Design-Tool oder der Außendienst kommuniziert über WhatsApp mit Kunden. All das geschieht ohne Wissen der IT-Abteilung – ohne Kontrolle, ohne Sicherheitsrichtlinien.

Ein Beispiel aus der Praxis: Ein mittelständisches Unternehmen in Köln entdeckte erst bei einem IT-Audit, dass über 40 verschiedene Cloud-Dienste genutzt wurden – alle ohne Wissen der Geschäftsführung. Darunter befanden sich auch hochsensible Kundendaten und interne Dokumente.

Was ist Shadow IT eigentlich?

Shadow IT bezeichnet alle IT-Systeme, Software-Anwendungen und Cloud-Dienste, die ohne Genehmigung der IT-Abteilung im Unternehmen eingesetzt werden.

Warum entsteht Shadow IT?

- Bequemlichkeit & Schnelligkeit: Ein neues Online-Tool ist sofort verfügbar, während die Beschaffung über die IT dauern kann.

- Unzureichende offizielle Tools: Mitarbeiter suchen Alternativen, wenn die offiziellen Lösungen nicht ausreichen.

- Home-Office: Private Geräte und Accounts werden seit Corona stärker für Arbeit genutzt.

Häufige Beispiele für Shadow IT in KMU:

- Cloud-Speicher (Dropbox, Google Drive, OneDrive privat)

- Kommunikations-Apps (WhatsApp, Telegram, private Slack-Accounts)

- Projektmanagement-Tools (Trello, Asana, Notion)

- File-Sharing-Dienste (WeTransfer, Dropbox Transfer)

- Videokonferenz-Tools (private Zoom-, Teams- oder Skype-Accounts)

Studien zeigen: In deutschen Unternehmen werden im Schnitt 87 verschiedene Cloud-Anwendungen genutzt – bekannt sind der IT-Abteilung meist nur rund ein Drittel.

Die versteckten Risiken für Ihr Unternehmen

Datenschutz und DSGVO-Verstöße

Wenn Mitarbeiter Kundendaten über private Cloud-Dienste speichern, riskieren Sie DSGVO-Verstöße – mit Bußgeldern bis zu 20 Mio. € oder 4 % des Jahresumsatzes.

IT-Sicherheitsrisiken

- Schwache Authentifizierung (einfache Passwörter, Mehrfachnutzung)

- Fehlende Verschlüsselung

- Malware-Risiko durch unsichere Tools

Compliance und rechtliche Probleme

Vor allem in regulierten Branchen (Banken, Steuerberater, Kanzleien) unterläuft Shadow IT wichtige Vorschriften und kann Audits gefährden.

Geschäftliche Risiken

- Datenverlust bei Mitarbeiterwechsel

- Fehlende Backups

- Verlust wichtiger Kommunikation

- Schatten-Kosten durch Parallelstrukturen

So identifizieren Sie Shadow IT in Ihrem Unternehmen

Mitarbeiter-Befragung (diplomatisch)

- Anonyme Online-Umfrage zu genutzten Tools

- Offene Kommunikation: Fokus auf Lösungen statt Strafen

Technische Überwachung

- Netzwerk-Monitoring

- Analyse von Browserverläufen (unter Beachtung des Datenschutzes)

- Cloud Access Security Broker (CASB) für größere KMU

Typische Warnsignale

- Auffällige IT-Helpdesk-Anfragen

- Ungewöhnliche Netzwerkaktivitäten

- Externe Zugriffe auf interne Dokumente

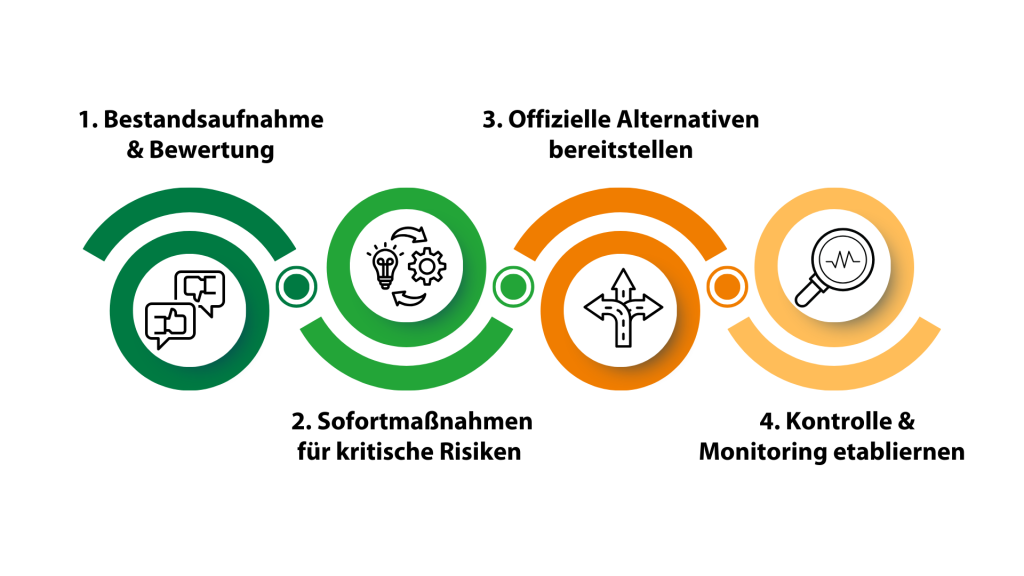

Shadow IT erfolgreich kontrollieren – Der HTH 4-Stufen-Plan

1. Bestandsaufnahme und Bewertung

- Liste aller genutzten Tools und Geräte erstellen

- Risiko-Kategorisierung (hoch, mittel, niedrig)

- Priorisierung der Hoch-Risiko-Anwendungen

2. Sofortmaßnahmen für kritische Risiken

- Hochrisiko-Apps sofort stoppen

- Datenmigration in sichere Systeme

- Notfall-Kommunikation an alle Mitarbeiter

3. Offizielle Alternativen bereitstellen

- Microsoft 365 statt privater Gmail-Accounts

- Teams statt WhatsApp

- SharePoint/OneDrive for Business statt Dropbox

- Schulungen & Change Management

4. Kontrolle und Monitoring etablieren

- IT-Richtlinien und Approval-Prozesse

- Regelmäßige Audits

- Kontinuierliche Mitarbeiterschulungen

Präventive Maßnahmen: So verhindern Sie Shadow IT

IT-Governance verbessern

- Klare Richtlinien mit schnellen Genehmigungsprozessen

- Mitarbeiter in Tool-Auswahl einbeziehen

Benutzerfreundliche IT bereitstellen

- Modern Workplace mit intuitiven Tools

- Self-Service-Portale für IT-Services

- Mobile-first Ansatz

Kommunikation und Schulung

- Regelmäßige Security-Trainings

- Positiv kommunizieren: Vorteile der offiziellen IT-Landschaft betonen

- Praxisbeispiele wie das monatliche „IT-Café“ eines Steuerbüros in Siegburg, das Shadow IT-Nutzung um 80 % senkte

Lohnt sich professionelle Hilfe für mein Unternehmen?

Selbst umsetzen, wenn:

- < 10 Mitarbeiter

- Hauptsächlich niedriges Risiko

- Eigene IT-Expertise vorhanden

Externe Hilfe sinnvoll, wenn:

- 50 Mitarbeiter

- Hochsensible Daten betroffen

- Compliance-Anforderungen bestehen

- Interne IT überlastet ist

- Bereits Sicherheitsvorfälle aufgetreten sind

Ein DSGVO-Verstoß oder Cyberangriff kann Kosten in Millionenhöhe verursachen – Prävention ist günstiger.

Bei HTH bieten wir eine kostenlose Shadow IT-Analyse für Unternehmen in Köln, Bonn und Siegburg an. Dabei identifizieren wir Risiken und entwickeln einen maßgeschneiderten Lösungsplan.

Fazit und nächste Schritte

Shadow IT ist in 73 % aller Unternehmen Realität – mit erheblichen Risiken. Doch mit den richtigen Maßnahmen können Sie die Kontrolle zurückgewinnen.

Wichtigste Erkenntnisse:

- Shadow IT entsteht aus praktischen Bedürfnissen

- Risiken reichen von DSGVO-Verstößen bis Cyber-Angriffen

- Verbote allein helfen nicht – bessere Alternativen sind nötig

- Prävention ist günstiger als Schadensbegrenzung

Ihre nächsten Schritte:

- Sofort: Anonyme Mitarbeiterbefragung starten

- Diese Woche: Netzwerk-Traffic analysieren

- Diesen Monat: IT-Richtlinien und Alternativen definieren

- Langfristig: Audits und Schulungen etablieren

Vereinbaren Sie noch heute ein unverbindliches Beratungsgespräch mit unseren IT-Experten, um Shadow IT in Ihrem Unternehmen nachhaltig zu kontrollieren.

Häufig gestellte Fragen (FAQ)

Was versteht man unter Shadow IT und warum ist sie so gefährlich?

Shadow IT (Schatten IT) umfasst alle nicht genehmigten Tools, Cloud-Services oder SaaS-Anwendungen, die Mitarbeiter nutzen. Gefährlich wird sie, weil weder IT-Abteilung noch IT-Teams Kontrolle über Sicherheit, Compliance und Risiken haben.

Welche Risiken entstehen durch den Einsatz von Cloud Apps im Unternehmen?

Cloud Apps außerhalb der Unternehmens-IT bringen Risiken wie Datenverlust, fehlende Backups, unzureichende IT-Sicherheit und mögliche DSGVO-Verstöße. Besonders kritisch wird es, wenn sensible Daten ungeschützt gespeichert werden.

Wie können IT-Teams Shadow IT erkennen?

IT-Abteilungen können Schatten IT durch Netzwerk-Monitoring, den Einsatz von Cloud Access Security Brokern oder durch Mitarbeiterbefragungen identifizieren. Warnsignale sind u. a. ungewöhnlicher Datenverkehr oder unerklärliche externe Zugriffe auf Unternehmensdaten.

Welche Rolle spielt eine Cloud-First-Strategie bei der Vermeidung von Schatten IT?

Ein Cloud-First-Ansatz mit sicheren, zentral verwalteten Cloud Services reduziert die Versuchung, private Apps einzusetzen. Wenn Unternehmen moderne, benutzerfreundliche Lösungen bereitstellen, sinkt die Wahrscheinlichkeit, dass Mitarbeiter eigene Schattenlösungen nutzen.

Wann lohnt es sich, externe IT-Ressourcen für die Kontrolle von Shadow IT einzusetzen?

Externe Experten sind sinnvoll, wenn SaaS-Anwendungen mit sensiblen Daten im Spiel sind, die internen IT-Ressourcen überlastet sind oder wenn bereits Sicherheitsvorfälle aufgetreten sind. Die Investition schützt vor erheblichen finanziellen und rechtlichen Schäden.